W monitoringu Hik-Connect najczęściej problem nie dotyczy samego obrazu, tylko tego, kto i czym ma do niego dostęp. To, co potocznie bywa opisywane jako hik connect hasło szyfrowania, jest w praktyce kodem weryfikacyjnym urządzenia, używanym do potwierdzania tożsamości i odszyfrowywania podglądu, nagrań oraz zdjęć. Poniżej wyjaśniam, gdzie taki kod znaleźć, jak go zmienić i co zrobić, gdy aplikacja zaczyna go odrzucać.

To, co blokuje podgląd i alarmy, zwykle sprowadza się do kodu weryfikacyjnego urządzenia

- Kod weryfikacyjny to nie to samo co hasło konta Hik-Connect ani hasło administratora rejestratora.

- Najpewniej odczytasz go w panelu urządzenia, zwykle w sekcji Platform Access.

- Zmiana kodu wpływa na nowe zaszyfrowane zdjęcia i nagrania, a nie na archiwum zapisane wcześniej.

- Błąd kodu zwykle oznacza stary zapis, zmianę ustawień albo dostęp z innego telefonu.

- W sklepie lepiej rozdzielić role niż udostępniać jeden login całemu zespołowi.

Najpierw rozdziel trzy różne hasła

W tej konfiguracji najwięcej problemów bierze się z prostego pomieszania pojęć. Aplikacja, rejestrator i kamera mogą pytać o różne dane, a każde z nich służy do czegoś innego. Jeśli od początku rozróżnisz te trzy elementy, dużo łatwiej zrozumiesz, czemu system raz działa, a raz nagle prosi o dodatkowy kod.

- Hasło konta Hik-Connect służy do logowania do aplikacji lub portalu.

- Hasło administratora urządzenia pozwala wejść do rejestratora, kamery albo panelu alarmowego.

- Kod weryfikacyjny / hasło szyfrowania służy do potwierdzenia tożsamości i otwierania zaszyfrowanego obrazu, nagrań oraz zdjęć.

Jeśli szukasz pomocy przy samym logowaniu do urządzenia, to jest osobny temat i zwykle prowadzi do resetu hasła, a nie do zmiany kodu weryfikacyjnego. Producent przewiduje kilka metod odzyskiwania dostępu, ale ich dostępność zależy od modelu i sposobu konfiguracji.

Gdzie odczytać kod w rejestratorze i w aplikacji

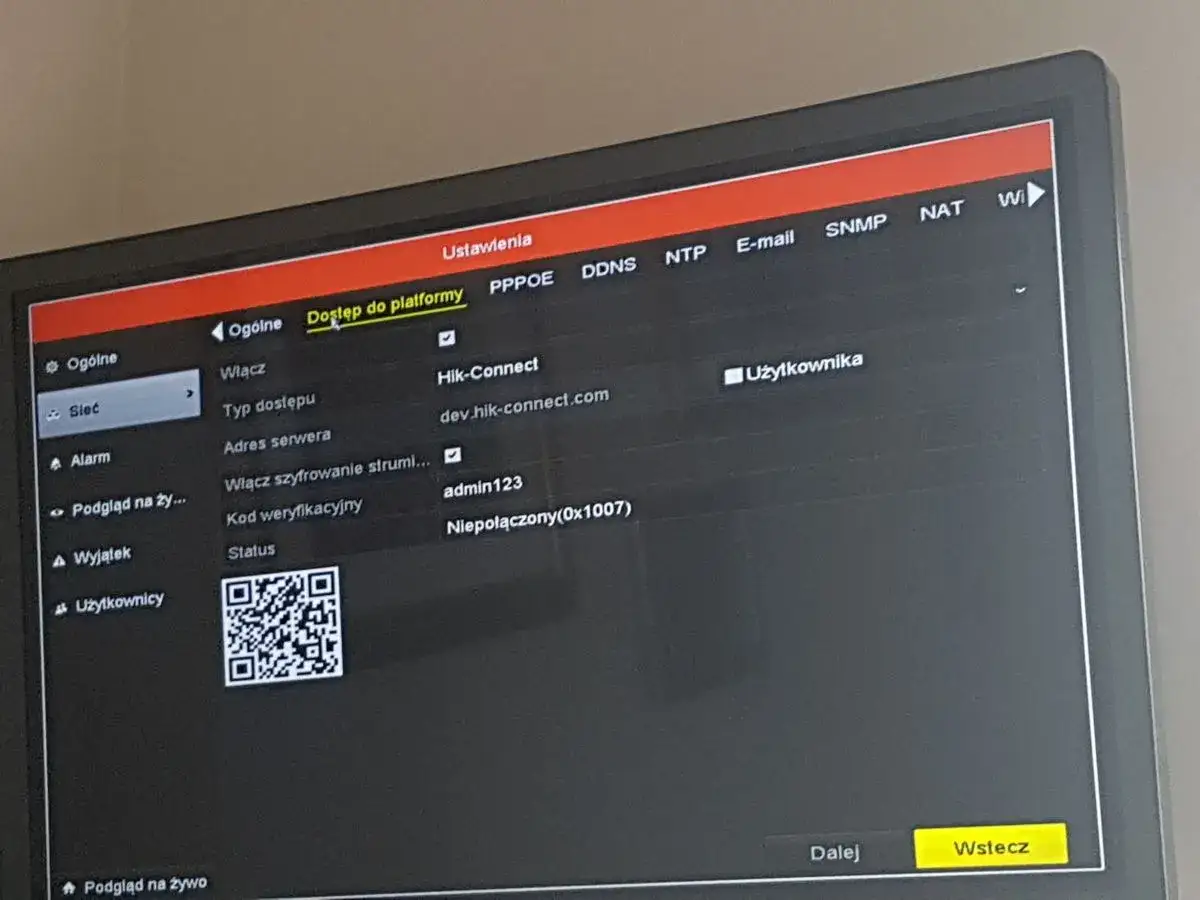

W praktyce najpewniejsza ścieżka prowadzi przez sam rejestrator albo jego interfejs webowy. W dokumentacji Hikvision kod weryfikacyjny albo klucz szyfrowania jest widoczny w sekcji Platform Access, zwykle pod ścieżką menu System Configuration lub Configuration > Network > Advanced > Platform Access. W zależności od modelu pole może nazywać się Verification Code albo Encryption Key.

- Zaloguj się do rejestratora lub otwórz jego panel w przeglądarce.

- Wejdź do ustawień sieci i sekcji Platform Access.

- Odszukaj pole z kodem weryfikacyjnym lub kluczem szyfrowania.

- Jeśli wartość jest ukryta, użyj ikony oka lub opcji podglądu.

W aplikacji Hik-Connect kod da się też zmieniać w ustawieniach urządzenia, ale do samego odczytu panel urządzenia jest zwykle prostszy i mniej podatny na różnice wersji aplikacji. W nowszych instalacjach kod bywa tworzony podczas aktywacji usługi Hik-Connect, więc nie zawsze jest to coś, co ktoś wpisuje ręcznie od zera.

Jak zmienić kod i kiedy ma to sens

Zmiana kodu ma sens wtedy, gdy przekazujesz system nowemu właścicielowi, porządkujesz dostęp po zmianie pracowników albo po prostu chcesz odświeżyć zabezpieczenia po dłuższym okresie pracy. W małym sklepie to dobry ruch także po zmianie firmy obsługującej monitoring lub gdy do systemu miało dostęp zbyt wiele osób.

- Otwórz ustawienia urządzenia w Hik-Connect.

- Wybierz opcję zmiany kodu weryfikacyjnego.

- Wpisz stary kod i ustaw nowy.

- Zapisz zmianę i od razu poinformuj osoby, które mają z systemu korzystać.

Najważniejszy detal jest taki, że nowy kod obejmuje tylko nowo zaszyfrowane materiały. Zdjęcia i filmy zapisane wcześniej dalej są przypięte do starego kodu. To częsty powód frustracji, gdy ktoś zmieni ustawienie i oczekuje, że otworzy nim całe archiwum.

Jeśli monitoringu używa kilka osób, zmiana kodu bez komunikatu do zespołu szybko kończy się telefonami z sali sprzedaży, magazynu albo od ochrony: podgląd działa, ale załącznik z alarmu już nie. W praktyce to oznacza więcej chaosu niż realnego bezpieczeństwa.

Co oznacza komunikat o błędnym haśle szyfrowania

Jeżeli aplikacja odrzuca kod, nie zakładaj od razu awarii. Najczęściej chodzi o jedną z kilku typowych sytuacji: kod został zmieniony, urządzenie zostało dodane ponownie, materiał pochodzi z innego okresu albo korzystasz z telefonu, który nie ma jeszcze aktualnego kodu zapisane w konfiguracji.

| Objaw | Najczęstsza przyczyna | Co zrobić |

|---|---|---|

| Aplikacja prosi o kod przy otwieraniu podglądu | Urządzenie ma włączone szyfrowanie obrazu | Sprawdź aktualny kod w sekcji Platform Access i wpisz go ponownie |

| Materiał alarmowy nie chce się otworzyć | Zdjęcie lub wideo zostało zapisane pod innym kodem | Zweryfikuj, czy kod nie był zmieniany po nagraniu zdarzenia |

| Na nowym telefonie wszystko działa poza podglądem | Telefon ma konto, ale nie ma jeszcze potwierdzonego kodu | Wprowadź kod ponownie w ustawieniach urządzenia |

| Po resecie lub ponownym dodaniu urządzenia pojawia się błąd | System wrócił do wcześniejszych ustawień albo używa innego klucza | Sprawdź konfigurację Platform Access i dodaj urządzenie jeszcze raz, jeśli to konieczne |

Jeżeli pojawia się komunikat o szyfrowanym strumieniu w przeglądarce, sens diagnostyki jest podobny. Problem nie dotyczy samego logowania do konta, tylko dostępu do zaszyfrowanego obrazu.

Jak to działa w sklepie i przy alarmach

W sklepie monitoring zwykle obsługuje kilka ról jednocześnie. Właściciel sprawdza wejście i kasę, kierownik zagląda na zaplecze, a firma ochroniarska reaguje na alarm po godzinach. W takim układzie kod weryfikacyjny ma znaczenie większe, niż sugeruje sama nazwa, bo decyduje o tym, czy osoba po drugiej stronie telefonu zobaczy realny materiał, czy tylko pusty ekran z prośbą o autoryzację.

- Podgląd na żywo przydaje się do kontroli wejścia, kas i magazynu, ale przy zaszyfrowanym obrazie bez kodu nie obejrzysz go w pełnej formie.

- Nagrania z alarmu są szczególnie wrażliwe, bo to one pokazują moment zdarzenia i często są kluczowe dla decyzji operacyjnych.

- Powiadomienia na kilku telefonach to norma, ale każdy telefon może potrzebować ponownego wprowadzenia kodu po zmianach w konfiguracji.

- Udostępnianie dostępu lepiej organizować przez osobne konta niż przez jeden wspólny login administratora.

Dla małego sklepu to rozwiązanie bardziej praktyczne niż trzymanie jednego hasła w zeszycie albo na komunikatorze. Gdy pracownik odchodzi, odbierasz mu dostęp w jednym miejscu i nie rozjeżdża Ci się cały system bezpieczeństwa.

Jak ustawić to bezpiecznie w praktyce

Jeżeli chcesz ograniczyć liczbę problemów, trzymaj się kilku prostych zasad. One nie są efektowne, ale w monitoringu i alarmach robią największą różnicę, bo oszczędzają czas przy każdej awarii, zmianie telefonu albo rotacji personelu.

- Nie zapisuj kodu obok rejestratora, kamery ani panelu alarmowego.

- Nie mieszaj kodu szyfrowania z hasłem konta Hik-Connect.

- Po zmianie kodu od razu aktualizuj dostęp dla osób, które naprawdę go potrzebują.

- Jeśli nie masz dostępu do panelu urządzenia, poproś administratora lub instalatora o odczyt z Platform Access.

- Jeżeli system ma więcej niż jednego użytkownika, nadaj role zamiast udostępniać wszystkim to samo konto.